Wat als een bedrijf door een cyberaanval uw data lekt en jou niets laat weten? #WhatsNext toont aan hoe je te weten komt of uw data ooit werd gelekt, door wie en hoe je verwittigd kan worden. Je leest het hier… (spoiler alert: ja, ook jouw data werd al gelekt)

Edenred getroffen door Cyberaanval

Ben je gebruiker van Edenred eco- en maaltijdcheques, dan kreeg je deze maand een mail van hen om mee te delen dat hun IT-systemen werden aangevallen door malware.

Wat is malware? Malware is elke software die gebruikt wordt om computersystemen te verstoren, gevoelige informatie te verzamelen of toegang te krijgen tot private computersystemen. Het woord is een samentrekking van het Engelse malicious software. Malware veronderstelt kwaad opzet.

Hoe groot de omvang van de cyberaanval op de Franse multinational (met 10.000 werknemers) is, wordt onderzocht. Het is wel duidelijk dat ook de servers van het Belgische filiaal zijn getroffen.

Het bedrijf zegt dat ze maatregelen heeft genomen om verdere besmetting tegen te gaan en om de klanteninformatie te beschermen. Daarnaast hebben ze contact gelegd met de bevoegde overheidsinstanties en regulatoren.

GDPR

Het ziet er naar uit dat Edenred handelt volgens de verwachtingen van de GDPR-regeling. Ze hebben meteen en transparant naar de buitenwereld gecommuniceerd en de bevoegde instanties op de hoogte gebracht.

Wat is GDPR? De General Data Protection Regulation (GDPR) is een Europese “algemene verordening gegevensbescherming”. Het behelst de bescherming van natuurlijke personen wat betreft de verwerking van hun persoonsgegevens en het vrije verkeer van die gegevens. In essentie moet de GDPR er voor zorgen dat bedrijven de privacy van de individuele consument respecteren. Hiermee is de GDPR relevant voor alle bedrijven en organisaties die persoonlijke gegevens van inwoners van de EU verzamelen, verwerken en gebruiken.

De gevolgen van de aanval lijken vooral intern bij Edenred. Hun personeel kan als voorzorg bepaalde bedrijfstoepassingen niet meer gebruiken. Ook hun helpdesk is verstoord. Klanten en gebruikers zullen geen hinder ondervinden; de eco- en maaltijdchequekaarten blijven werken.

Niet de eerste keer

Edenred België kreeg juni 2017 ook al te maken met een cyberaanval, waarbij hackers aan de haal gingen met gegevensbestanden van het marketingdepartement. Ook toen benadrukte het bedrijf dat die gegevensbestanden geen informatie bevatten die gelinkt zijn aan de kaarten of rekeningen van gebruikers.

Ja, ook jij werd al slachtoffer

In het geval van Edenred hebben zij snel en correct hun gebruikers en de bevoegde instanties ingelicht. Wat als een bedrijf dat niet doet?

Uw gegevens staan in zoveel databases opgeslagen, die op hun beurt doorverkocht worden, gebruikt, hergebruikt, verkocht en doorverkocht… elke keer komen ze in een nieuw bestand te staan, en wat dan? Mathematisch kan het haast niet anders dat ook jij al prijs had.

Zelf ben ik zeer voorzichtig met mijn data maar ook dan ben ik niet veilig; want de slordigheden liggen elders. Bij de bedrijven die onze data kopen en verkopen.

Lekte People Data Labs jouw data?

Neem nu People Data Labs (PDL), actief in de sector van “Data Enrichment” .

Het LinkedIn profiel van het bedrijf zegt dat het een dataset van 1,5 miljard unieke persoonsprofielen heeft. Ze werken onder meer voor Adidas en eBay.

Wat is Data Enrichment? Het samenvoegen van gegevens van derden uit een externe bron met een bestaande database klantgegevens. Data Enrichment maakt ruwe gegevens nuttiger. Door de gegevens van derden toe te voegen, krijgen merken meer inzicht in het leven van hun klanten. De resulterende verrijkte data is rijker en gedetailleerder, waardoor merken hun berichten gemakkelijker kunnen personaliseren omdat ze meer weten over hun klanten.

Misbruikgevoelige sector

Helaas heb ik de voorbije jaren moeten vaststellen dat de frequentie waarmee deze sector te maken heeft met datalekken blijft groeien.

- 2017: NetProspex van Dun & Bradstreet, 33 miljoen records gelekt,

- 2018: Exactis, 132 miljoen records gelekt,

- 2018: Apollo-datalek, 126 miljoen accounts gelekt

Ik ben zelf slachtoffer

People Data Labs (PDL) blijkt over ook mijn data te beschikken en die te verkopen… en te lekken.

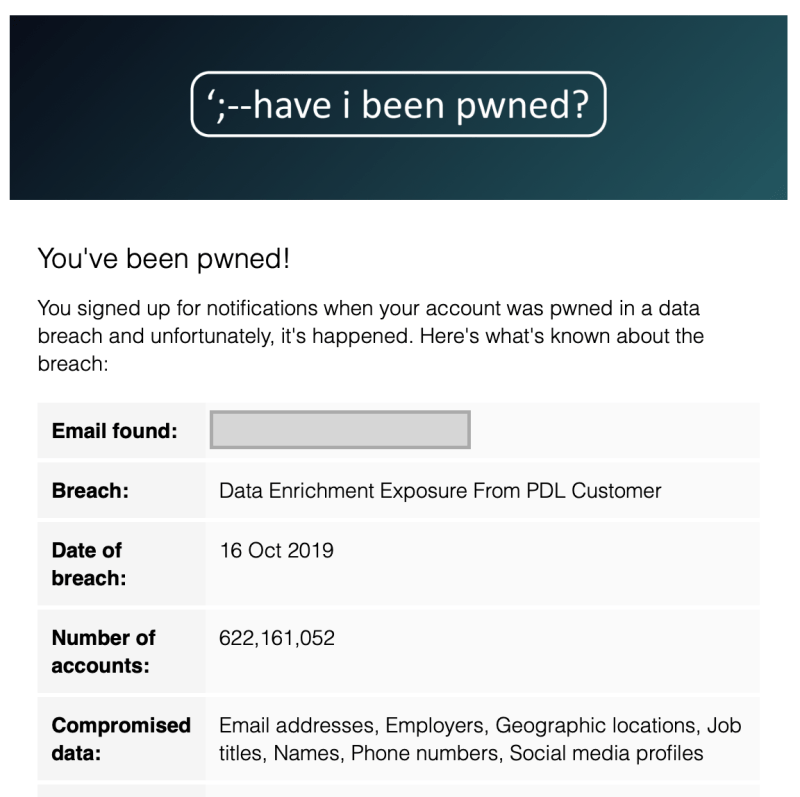

In oktober 2019 identificeerden de veiligheidsonderzoekers Vinny Troia en Bob Diachenko een onbeschermde Elasticsearch-server met 1,2 miljard persoonlijke gegevens.

Wat is Elasticsearch? Een systeem om snel door veel en verschillende soorten data te zoeken en er analyses op uit te voeren. Elasticsearch kan zoeken in data die in je website staat (of op sociale media), maar ook door bestanden zoals pdf’s.

De blootgestelde gegevens omvatten een index die aangeeft dat ze afkomstig waren van het Data Enrichment-bedrijf People Data Labs. Het gelekte bestand was 4 terabyte groot. Meer dan 4 miljard gebruikersaccounts staan er in vermeld van 1,2 miljard unieke personen. Daarvan bevatte het 50 miljoen unieke telefoonnummers en 622 miljoen unieke e-mailadressen.

De onderzoekers hebben na hun ontdekking het FBI ingelicht, die de server offline haalde. Zulke datalekken kunnen immers makkelijk misbruikt worden om identiteitsfraude te plegen of aan social engineering te doen. Lees ook: Over Social Engineering en Deepfake-spionnen op LinkedIn

Slordige klant

De getroffen server was geen eigendom van PDL en men gelooft dat het een PDL-klant is, die er niet in geslaagd is om een aangekochte database goed te beveiligen. Blootgestelde informatie omvatte onder meer e-mailadressen, telefoonnummers en sociale mediaprofielen.

Ik heb mijn gelekte data ingekeken en zag dat die van dezelfde aard is als dewelke je op mijn LinkedIn-profiel kan vinden, publiek toegankelijk en niets sensationeel. Mijn paswoorden zijn niet getroffen.

Je zou dan denken dat deze data-inbreuk niets nieuwswaardigs is maar het wederkerende thema in dit soort zaken is, dat de data-aggregator persoonlijke informatie heeft verkregen en gebruikt op een manier waar de eigenaar van de gegevens (d.w.z. ik) niet mee instemde. En dat geldt ook voor jou.

Het gaat er niet om hoe openbaar de gegevens kunnen zijn via de kanalen die mensen kiezen om ze te publiceren, maar eerder om het gebruik van de gegevens buiten de beoogde context.

Het is heel goed mogelijk dat deze gegevens afkomstig zijn van een PDL-abonnee en niet van PDL zelf. Dat verandert echter niets aan het feit dat PDL als bron in de data zelf is aangegeven en het verandert zeker niets aan het feit dat mijn data (en waarschijnlijk ook jouw data) vrij beschikbaar is voor iedereen die hun API’s wil raadplegen.

Veiligheid,… die ergens stopt

En dit is het echte probleem: hoe goed deze Data Enrichment-bedrijven hun eigen systeem ook beveiligen, als ze de data aan hun klanten doorgeven, is het volledig buiten hun controle.

Mijn gegevens – vrijwel zeker ook uw gegevens – worden gerepliceerd, verkeerd behandeld en blootgelegd en er is absoluut niets wat we eraan kunnen doen. Nou ja, bijna niets….

Voor mensen die nieuwsgierig zijn naar de gegevens die PDL over hen heeft, hebben ze een online contactformulier, een chatbot op hun homepage, een Twitter-account, een LinkedIn-pagina, een gepubliceerd e-mailadres van support@peopledatalabs.com en een speciaal opt-out formulier.

In hun privacybeleid staat dat mensen “toegang kunnen krijgen tot alle informatie die wij over hen hebben” en dat zij “binnen vijf werkdagen zullen antwoorden op een verzoek van een persoon” of de data direct zullen verwijderen. Het zal leuk zijn om te zien hoe dat verloopt als nog maar een heel klein deel van de 1 miljard betrokkenen op dat aanbod ingaat. Het online contactformulier stuurt wel merendeel van de tijd errors uit.

PDL heeft niemand ingelicht

Edenred was transparant en snel in het meedelen aan alle betrokkenen, dat er een probleem was. PDL deed dat niet. En zo zal het vaak gaan.

Met Edenred heb ik een relatie, als gebruiker van hun diensten. Met PDL heb ik dat niet. Ik kende hen niet. Ik heb geen relatie en gaf hen ook nooit toestemming om iets voor mij te doen, of met mijn data te doen. Muisstil dus.

Hoe wist ik dat ik ook slachtoffer werd?

Exact een jaar geleden (november 2018) schreef ik dit artikel: Werd jouw paswoord ooit gestolen? Check het hier en krijg nuttige tips.

Daarin beschreef ik hoe je kan checken of uw data ooit werd gelekt. Ik zette er een link naar een service waarop je je gratis kan abonneren, om verwittigd te worden wanneer uw data ‘in het wild’ opduikt; denk daarbij aan Darkweb of Darknet. En het is dankzij die dienst dat ik verwittigd werd. Met dank aan Troy Hunt, bezieler van Have I Been Pwned.

Lees ook: Het Darknet uitgelicht…

Lek bij MyFitnessPal

Zo werd ik vorig jaar nog verwittigd dat mijn gegevens bij MyFitnessPal waren gecompromitteerd. De fitness-app zag 144 miljoen unieke e-mailadressen blootgelegd worden, naast gebruikersnamen, IP-adressen en wachtwoorden. In 2019 verschenen de gegevens voor verkoop op een marktplaats in het Darkweb (samen met enkele andere grote inbreuken).

Het mag duidelijk zijn dat onze data zeer moeilijk te beveiligen is; wanneer bedrijven waar je in vertrouwt slordig zijn of erger… wanneer bedrijven waar je niets mee te maken hebt uw gegevens doorspelen aan incompetente partners.

20 Tips van #WhatsNext

Wat kan je zelf doen?

- Denk na over wat je online zet

- Wees voorzichtig met allerhande ‘gratis’ apps die leuke diensten aanbieden (maar meteen ook meester worden van uw data, foto’s video’s, locaties, ….)

- Gebruik voor elke account een uniek en moeilijk wachtwoord

- Hoe langer je wachtwoord, hoe veiliger (minstens 13 karakters)

- Combineer hoofdletters, kleine letters, cijfers en symbolen

- Gebruik verificatie in twee stappen

- Gebruik een wachtwoordkluis (bijv. een app), om uw wachtwoorden te genereren en te onthouden

- Gebruik geen voorspelbaar wachtwoord

- Gebruik geen bekende uitdrukkingen

- Gebruik geen teller, zoals ‘Azerty1’, ‘Azerty2’, ‘Azerty3’…

- Deel geen wachtwoorden

- Bewaar wachtwoorden niet zichtbaar

- Gebruik hetzelfde wachtwoord geen jaren na elkaar

- Gebruik geen ‘geheime vragen’

- Voeg niet eender wie toe aan uw sociale media. Beperk je tot kennissen en vrienden, zakelijke relaties. Lees: Over Social Engineering en Deepfake-spionnen op LinkedIn

- Ga je op reis? Lees dit artikel: Staatsveiligheid waarschuwt voor spionage op reis; wij leggen uit waarom

- Werk je in een gevoelige sector (bank- en verzekeringen, de overheid), lees dit artikel: Waarom je nooit iemand anders zijn oplaadkabel mag lenen…

- Check uw mailadressen al eens op deze site: Have I Been Pwned

- Abonneer je op deze gratis service om te weten of je slachtoffer werd: Have I Been Pwned

- Blijf op de hoogte van gevaren via media e.d.m. Een goed begin is het volgen van #WhatsNext 🙂

Een gewaarschuwd mens is er twee waard! Succes.

Nog meer weten? Lees: Werd jouw paswoord ooit gestolen? Check het hier en krijg nuttige tips.

Steven Dupont

#WhatsNext is een Technologie- en Innovatieblog in mensentaal. Op de hoogte blijven? Volg ons op:

2 reacties